Тестирование на проникновение (Penetration Testing) представляет собой целенаправленный процесс, направленный на выявление уязвимостей в системах, приложениях или сетях с использованием методов, которые могут быть использованы злоумышленниками. В ходе тестирования на проникновение, специалисты по безопасности используют разнообразные техники, эмулируя действия потенциального злоумышленника, чтобы оценить стойкость системы к атакам. Этот процесс включает в себя сканирование уязвимостей, но выходит далеко за рамки простого поиска слабых мест.

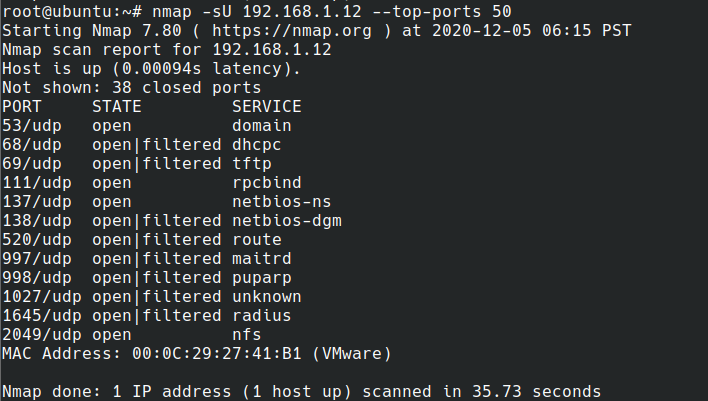

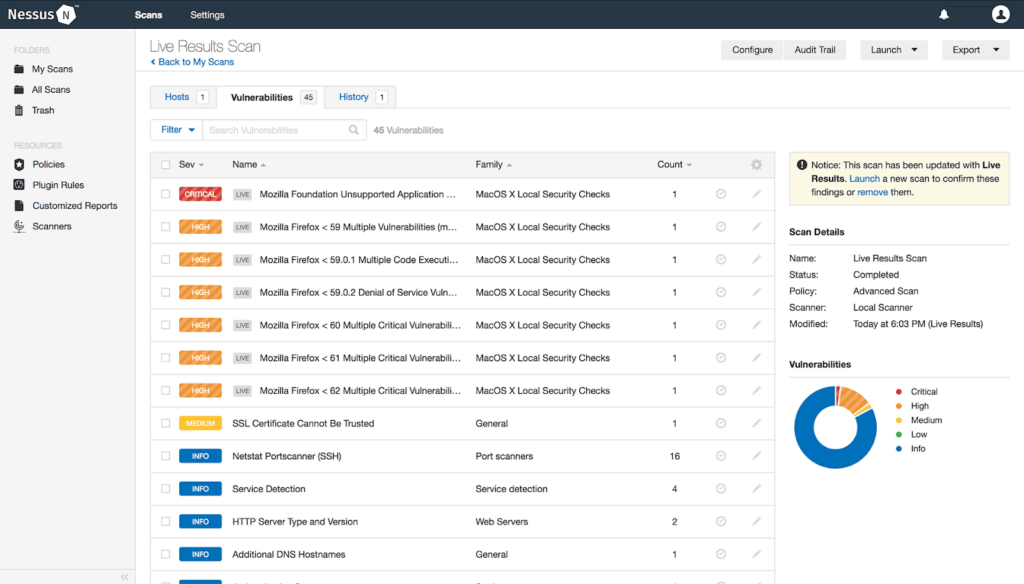

Сканирование уязвимостей (Vulnerability Scanning), с другой стороны, фокусируется на выявлении известных уязвимостей в системах, приложениях или сетях. Это более автоматизированный процесс, использующий специализированные инструменты для обнаружения уязвимостей, таких как необновленное программное обеспечение, открытые порты, недостатки конфигурации и другие проблемы. В отличие от тестирования на проникновение, сканирование уязвимостей обычно не включает в себя активные атаки или попытки эксплуатации уязвимостей.

Различие между процессом сканирования уязвимостей и полноценного тестирования на проникновение охватывает не только методологии, но и цели, глубину и подходы к выполнению этих задач.

Сканирование уязвимостей

Сканирование уязвимостей, в основном, ориентировано на выявление известных проблем безопасности, таких как открытые порты, устаревшее программное обеспечение, недостатки конфигурации и другие подобные проблемы. Этот подход обладает высокой степенью автоматизации, что позволяет оперативно обнаруживать и предотвращать множество распространенных уязвимостей. Преимущество заключается в быстроте и эффективности, что особенно важно в средах с большим количеством узлов и приложений.

Однако сканирование уязвимостей имеет свои ограничения. Прежде всего, оно не всегда способно выявить уязвимости, которые не являются широкоизвестными или для которых нет актуальных патчей. Также оно не вникает в контекст приложения или сети, не анализирует сложные сценарии взаимодействия и не предоставляет комплексного понимания уровня риска.

Тестирование на проникновение

Тестирование на проникновение является более глубоким и комплексным подходом к проверке безопасности системы. Этот процесс включает в себя не только сканирование уязвимостей, но и активные попытки взлома системы, симулируя действия потенциального злоумышленника. Он может включать в себя факторы социальной инженерии, физического доступа и другие методы, не ограничиваясь только техническими аспектами.

Тестирование на проникновение обеспечивает более глубокий взгляд на реальные риски, с которыми сталкиваются системы. Этот подход особенно ценен в компаниях, где требуется не только выявление уязвимостей, но и оценка реального уровня угрозы. Тестирование на проникновение также способствует выявлению слабых мест в политиках безопасности, обучении персонала и других аспектах, которые могут быть упущены при более поверхностном сканировании уязвимостей.

Выбор между этими подходами зависит от потребностей организации и характера её систем. В большинстве случаев эффективным решением является комплексный подход, включающий и сканирование уязвимостей, и тестирование на проникновение, чтобы обеспечить максимальный уровень защиты.

Как Лучше Определять Вероятность Компрометации

При оценке эффективности методов сканирования уязвимостей и тестирования на проникновение с целью оценки вероятности компрометации организации или продукта, ключевым фактором становится глубина анализа и реалистичность результатов.

Сканирование уязвимостей

С точки зрения эффективности при оценке вероятности компрометации, сканирование уязвимостей может быть полезным первым шагом. Быстрые и автоматизированные проверки на известные уязвимости могут оперативно выявить наиболее очевидные проблемы в безопасности. Это позволяет оперативно реагировать на актуальные угрозы и устранять базовые уязвимости.

Однако, ограничиваясь только сканированием уязвимостей, организация рискует упустить более сложные и менее очевидные угрозы. Системы, которые могут быть безопасными с точки зрения известных уязвимостей, могут быть подвергнуты реальным атакам из-за недостаточного внимания к другим аспектам безопасности.

Тестирование на проникновение

Тестирование на проникновение, с другой стороны, предоставляет более глубокий и реалистичный взгляд на вероятность компрометации. Анализ реальных сценариев атак, использование техник социальной инженерии и активные попытки взлома более полноценно моделируют реальные угрозы. Этот подход обеспечивает более точную оценку того, насколько система уязвима в реальном мире.

Однако, несмотря на глубину анализа, тестирование на проникновение может быть трудоемким и требовать больше времени и ресурсов. Организации должны быть готовыми к интенсивному взаимодействию с командами по тестированию на проникновение, а также к потенциальному воздействию на бизнес-процессы в ходе тестирования.

Совместное использование методов

Часто наиболее эффективным решением является совместное использование обоих методов. Сканирование уязвимостей обеспечивает быстрое реагирование на известные проблемы, тогда как тестирование на проникновение раскрывает более сложные и менее очевидные аспекты безопасности. Такой комплексный подход позволяет организации более точно определить уровень риска и принять целенаправленные меры для обеспечения безопасности.

Заключение

В заключение, эффективное обеспечение безопасности требует осмотрительного баланса между сканированием уязвимостей и тестированием на проникновение. Сканирование уязвимостей является неотъемлемым инструментом для быстрого выявления и устранения наиболее очевидных проблем безопасности. В то время как тестирование на проникновение предоставляет более глубокий и реалистичный взгляд на уровень готовности системы к реальным атакам.

Ключ к успешной защите заключается в интеграции обоих методов в единое стратегическое решение. Их совместное использование дает организации возможность не только быстро реагировать на текущие угрозы, но и глубоко анализировать и моделировать потенциальные риски для создания надежных и устойчивых систем в сфере кибербезопасности.